Q1:黑客第一次采用用户 ‘admin’ 通过远程桌面协议 (Remote Desktop Protocol – RDP) 登录了AGC-CS计算机的时间是?

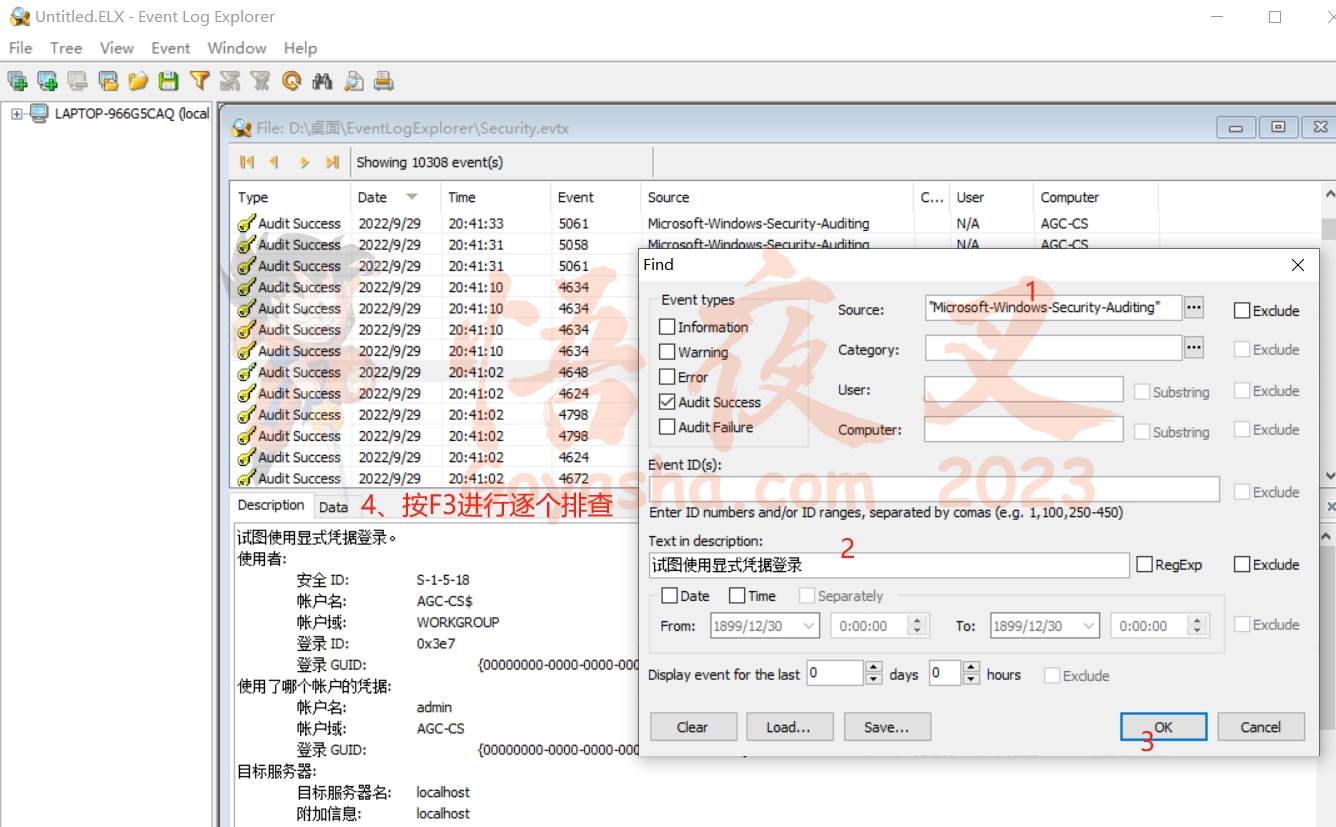

还是用 EventLogExplorer 分析安全日志,不会的请移步 Part.01 就在上一篇。在远程桌面连接过程中,需要输入目标计算机的用户名和密码,才能建立连接。这种输入凭据的方式被称为显式凭据登录。

选择“Microsoft Windows security auditing”,搜索“试图使用显式凭据登录”进行筛选。

Q2:黑客入侵AGC-CS计算机后下载了一个扫描端口 (Port Scanning) 的软件,这软件的真正名称是?

关键词“下载”,优先去找用户下载文件夹,两个用户的Download文件夹都要排查。在做 part.1 Q6 题目的时候就已经发现“svchost.exe”这个程序了。一般病毒会伪装成这个系统核心进程,在后台一直运行。以前一直有挂机赚钱的软件,伪装成 svchost 然后一直偷网速和占资源。

把 svchost.exe 拿去在线查毒平台分析一下,使用virscan初步判断是扫描工具,没有更多线索。

微步来查一下,找到一个 GitHub 的关联文件

Q3:承上题,黑客采用上述软件取得一些计算机的IP地址及媒体访问控制地址 (‘Media Access Control’ Address – MAC Address) 并存到一个名为 ‘ip.txt’ 的档案。 当中 ‘192.168.182.130’ 计算机的MAC地址是什么?

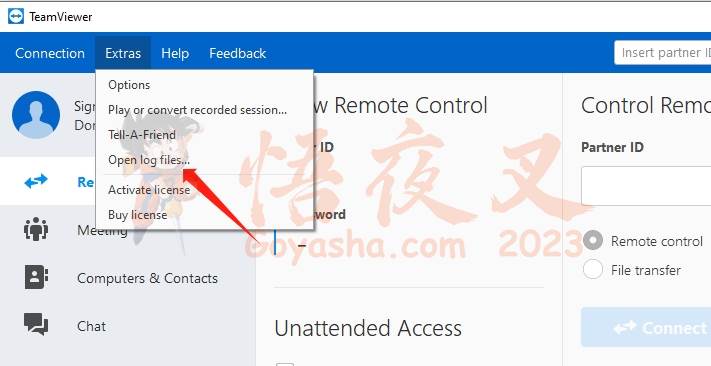

用 FileLocator Pro 搜索文件没搜出来,桌面上看到了 teamviewer,尝试搜一下日志。

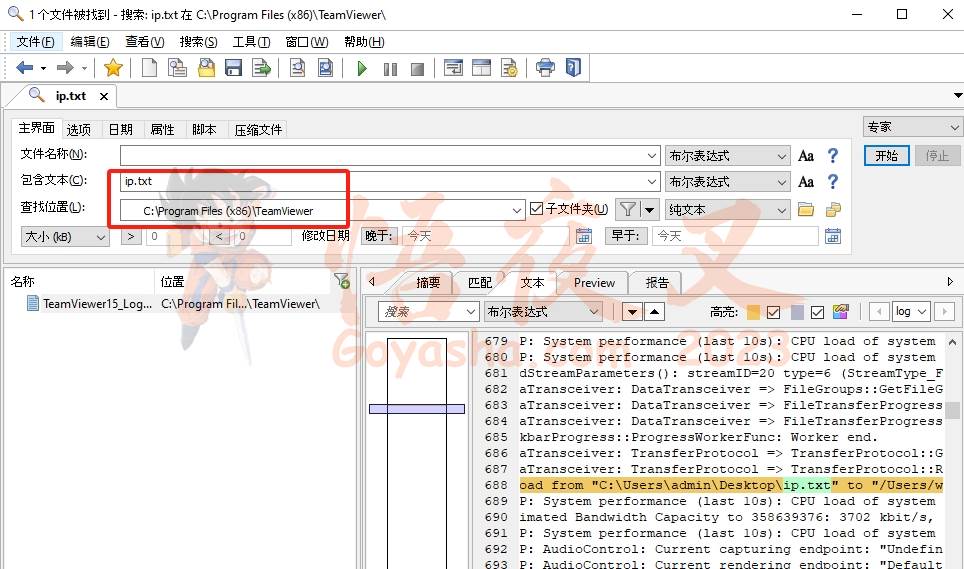

找到 teamviewer 日志目录了之后,在日志中搜索“ip.txt”。

打开这个日志,只有这一段内容包含 ip.txt,传输到 wongkingho 这用户电脑里。

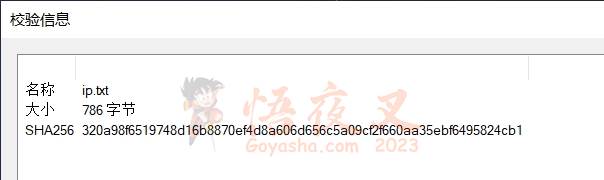

2022/09/30 17:19:00.792 3880 14488 G2 Upload from “C:\Users\admin\Desktop\ip.txt” to “/Users/wongkingho/ip.txt” (786 Bytes)

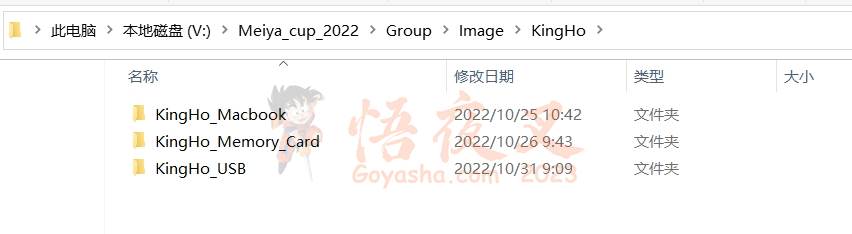

这个 kingho 怎么这么熟悉?估计就在 KingHo 的苹果电脑里了。

Q4:AGC-CS计算机里的一个跳转列表 (Jumplist) 显示了用户 ‘admin’ 曾经采用记事本 (Notepad) 打开了一个文字档案,这个文字档的SHA-256哈希值是什么?

Jump Lists是Windows 7开始引入的新功能,该功能允许用户查看固定在任务栏中程序最近打开的文件,如图所示:

Jump Lists由应用软件或者系统创建,作用是方便用户可以直接跳转到最近打开的文件或文件夹。Jump List显示的列表数量是有限的,在Windows 7/8操作系统中,用户可以通过更改注册表来修改Jump List的条数,但在Windows 10中,这个数量被固定了,用户无法自行修改。

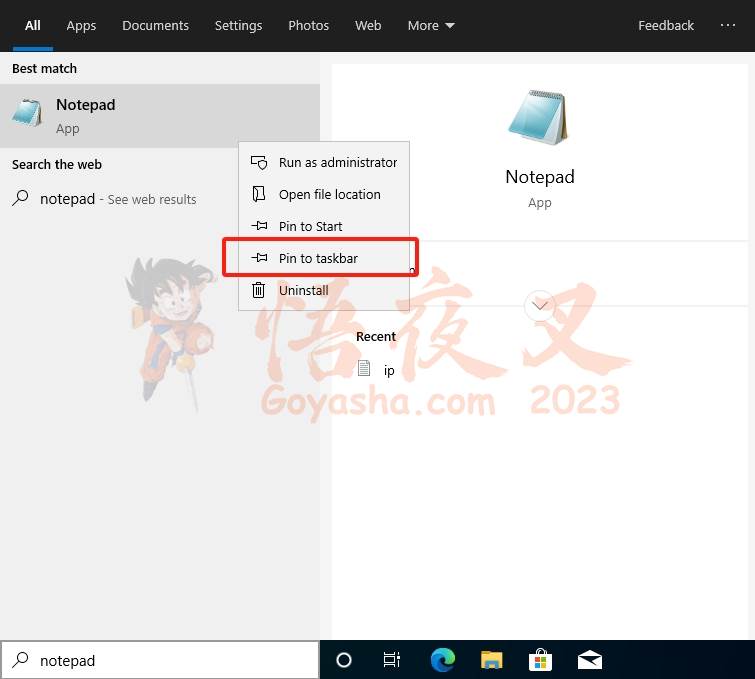

既然题目说的是用notepad打开的,我们就搜索notepad应用,然后固定到任务栏上。

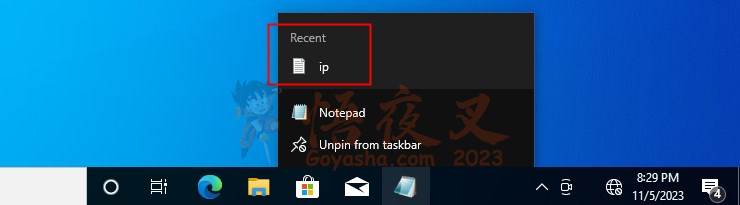

找到了只有一个最新打开的,名为 ip.txt 的文件。

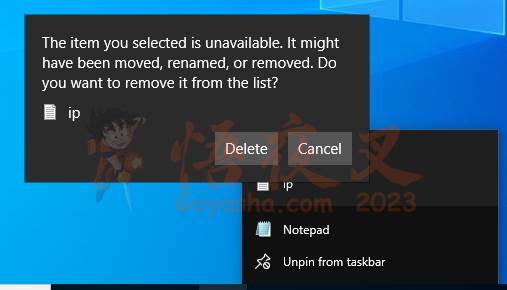

点击后提示文件已经不存在,说明被删除了。

可到 KingHo 的苹果电脑里计算 ip.txt 文件哈希,用FTK挂载把ip.txt导出来计算SHA256。

官方给的答案是 E863C3···,再尝试使用 r-studio 恢复 ip.txt 文件,不过没恢复出来。

以下内容为 $MFT 扩展

MFT,全称Master File Table,即主文件表,它是NTFS文件系统的核心。它是包含了NTFS卷中所有文件信息的数据库,在$MFT中每个文件(包括MFT本身)至少有一个MFT,记录着该文件的各种信息。这些信息被称为属性。简而言之,当文件在硬盘上删除后,文件记录并没有从$MFT里删除,因此可以从$MFT里恢复已删文件。

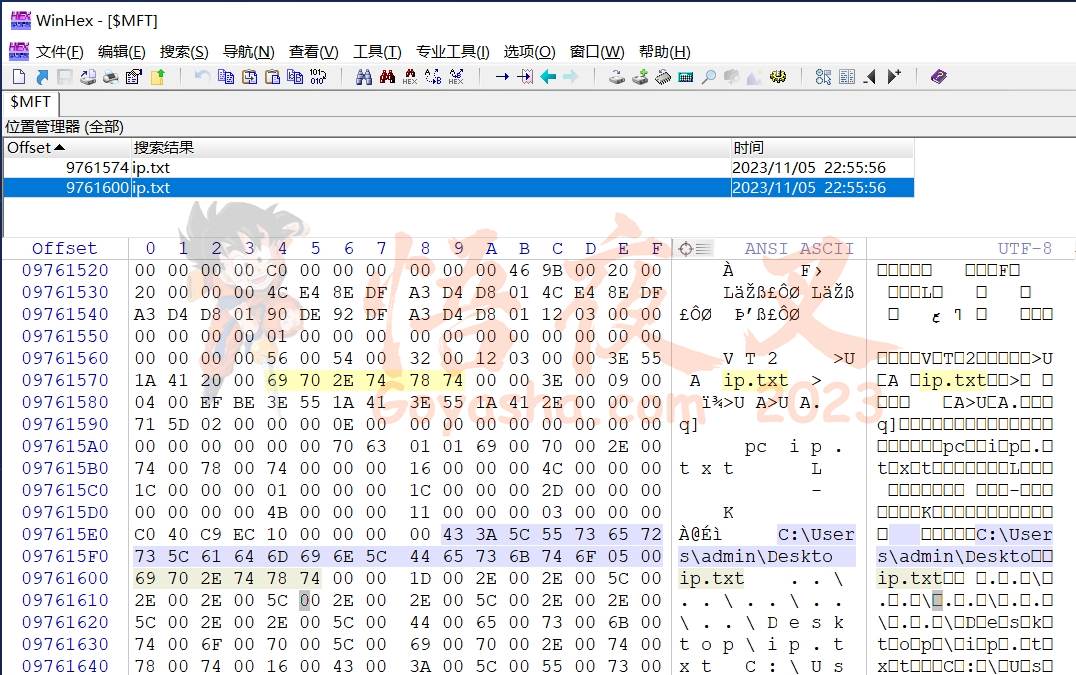

为了最终验证,使用 winhex 分析一下计算机中的 $MFT 文件,在桌面发现了 ip.txt。

尝试一下看是否能恢复 ip.txt 文件。

正在研究中.. 更新时间待定,也有可能手动恢复不出来。

Q5:黑客除了通过 ‘RDP’ 外,还采用什么软件远端控制 (Remote Control) AGC-CS计算机?

A. VNC

B. Teamviewer

C. Anydesk

D. Splashtop Business Access

E. RemotePC

其他选项的日志搜不到,只有 teamviewer 。